揭秘SSL證書:守護網絡通信的安全衞士是如何工作的?

在我們日常瀏覽網站時,地址欄那個小小的鎖形圖標 和 https:// 已經成為安全的象徵。這一切的背後,都是SSL/TLS證書在默默工作。它就像一位盡職盡責的安全衞士,通過一套精密的“握手”協議,確保你與網站之間的通信既私密又可信。

核心目標:解決兩大安全難題 在深入流程之前,我們首先要明白SSL/TLS協議旨在解決兩個根本問題:

加密:如何防止第三方竊聽或竊取我們傳輸的敏感數據(如密碼、信用卡號)?

認證:如何確認我們正在訪問的網站就是它所聲稱的那個真實網站,而不是一個釣魚陷阱?

SSL證書及其工作流程,完美地迴應了這兩個挑戰。

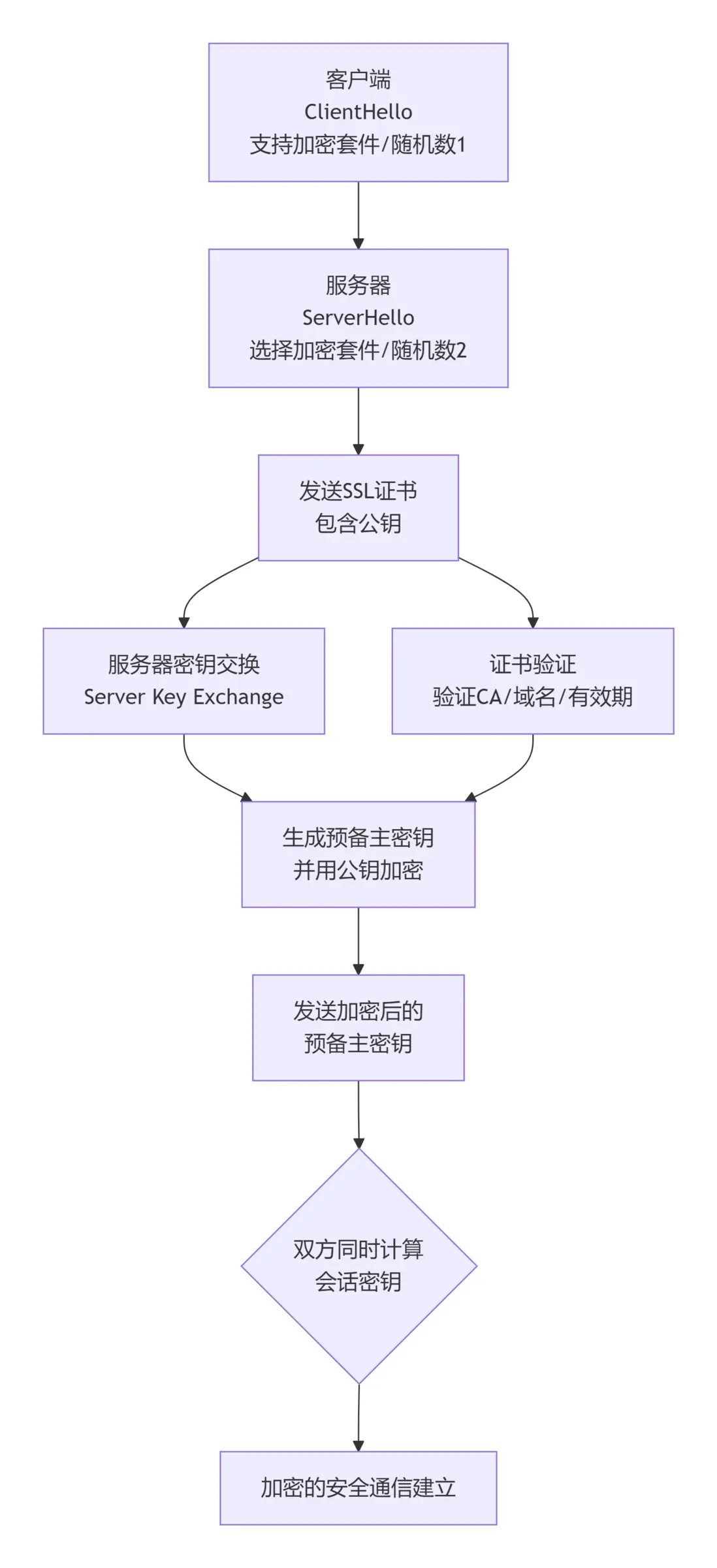

SSL/TLS“握手”詳解:四步建立安全通道 可以將SSL/TLS握手過程理解為一次高度安全的保密電話接通流程。下圖清晰地展示了這一核心交互過程:

現在,我們來詳細拆解圖中的每一步。

第一步:客户端問候(ClientHello) 當你在瀏覽器中輸入一個網址

動作:瀏覽器(客户端)向服務器發送一條“問候”消息。

核心內容:

支持的SSL/TLS版本:告訴服務器自己能使用的最高協議版本。

支持的加密套件列表:提供一系列它支持的加密算法和哈希算法組合,供服務器選擇。

客户端隨機數:一個由客户端生成的隨機字符串,後續用於生成加密密鑰。

第二步:服務器問候與證書下發(ServerHello & Certificate) 服務器收到問候後,會給出迴應,並亮出自己的“身份證”——SSL證書。

動作1:服務器迴應(ServerHello)

確認版本與套件:從客户端提供的列表中,選擇一個雙方都支持的SSL/TLS版本和加密套件。

服務器隨機數:一個由服務器生成的隨機字符串,與客户端隨機數一起用於密鑰生成。

動作2:下發證書(Certificate)

核心內容:服務器將其SSL證書發送給客户端。這個證書中包含了至關重要的服務器公鑰,以及由證書頒發機構(CA) 簽名的數字簽名。

動作3:服務器密鑰交換(可選,Server Key Exchange)

對於某些密鑰交換算法(如DHE、ECDHE),服務器會在此步驟中發送額外的數據以建立安全的密鑰交換通道,確保前向保密。

第三步:證書驗證與密鑰交換(核心驗證環節) 這是最關鍵的一步,客户端需要驗明服務器的“正身”。

動作1:證書驗證

瀏覽器收到證書後,會執行一套嚴格的驗證流程:

CA信任鏈驗證:檢查證書是否由一個內置在瀏覽器信任列表中的根證書頒發機構(CA) 或其下屬中級CA簽發。這確保了證書的來源可信。

域名驗證:檢查證書中綁定的域名是否與當前正在訪問的域名完全一致。

有效期驗證:確認證書在有效期內,且未被吊銷。

如果驗證失敗,瀏覽器會向用户顯示嚴重的警告信息,阻止你繼續訪問。

動作2:預備主密鑰生成與加密

驗證通過後,客户端會生成第三個隨機串,稱為 “預備主密鑰”。

客户端使用從服務器證書中獲取的公鑰,對這個預備主密鑰進行加密,然後發送給服務器。

第四步:最終確認與安全通道建立

動作1:服務器解密預備主密鑰

服務器收到加密的預備主密鑰後,使用自己保管的、絕不外泄的私鑰進行解密,得到原始的預備主密鑰。

動作2:雙方生成會話密鑰

此時,客户端和服務器都擁有了三個相同的要素:客户端隨機數、服務器隨機數和預備主密鑰。

雙方使用之前協商好的加密算法,基於這三個要素,獨立生成相同的 “會話密鑰”。

動作3:握手完成

雙方互相發送一條用會話密鑰加密的“完成”消息,以確認握手過程本身沒有被篡改。

至此,安全通道正式建立!

握手之後:高效的安全通信 握手完成後,客户端和服務器之間所有的數據傳輸,都將使用剛剛生成的會話密鑰進行對稱加密。

為什麼使用對稱加密? 因為與非對稱加密相比,對稱加密算法的計算開銷小得多,速度更快,非常適合持續不斷的數據傳輸。

這個會話密鑰是此次會話獨有的,會話結束即失效,這提供了極高的安全性。

總結與重點回顧

雙重加密:握手過程使用非對稱加密(公鑰私鑰對)來安全地交換對稱加密的密鑰。既解決了密鑰分發問題,又保證了後續通信的效率。

身份認證核心:SSL證書的核心作用是認證服務器身份,其可信度完全依賴於簽發它的證書頒發機構(CA)。

會話密鑰:最終用於加密數據的,是每次握手隨機生成的會話密鑰,確保了每次連接的獨立性和安全性。

前向保密:現代TLS中使用的臨時密鑰交換算法確保了即使服務器的私鑰在未來被泄露,過去的通信記錄也無法被解密。

通過這套精妙而嚴謹的流程,SSL/TLS證書為我們構建了一個既安全又高效的網絡環境,成為當今互聯網不可或缺的基石技術。